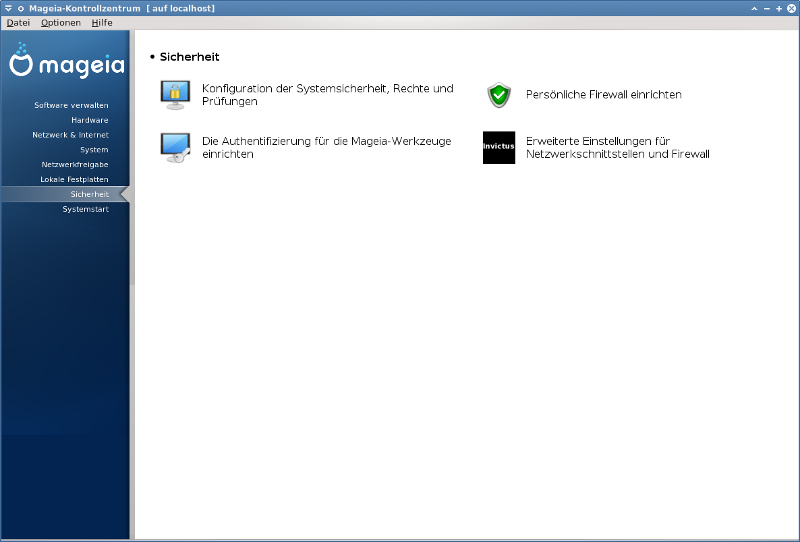

In diesem Bildschirm können Sie zwischen verschiedene Sicherheits-Werkzeuge wählen. Klicke auf einen der unteren Links, um mehr zu erfahren.

Sicherheit

„MSEC: Systemsicherheit und Prüfung“ = Konfigurieren der Systemsicherheit, Berechtigungen und Überprüfungen

„Erweiterte Einstellungen für Netzwerkschnittstellen und Firewall“

msecgui[43] ist eine grafische Benutzeroberfläche für msec, mit der Sie die Sicherheit Ihres Systems auf zwei Arten konfigurieren können:

Es legt das Systemverhalten fest, msec erzwingt Systemänderungen, um das System sicherer zu machen.

Es führt automatisch periodische System-Überprüfungen durch, um Gefahren aufzuspüren und Sie ggf. davor zu warnen.

msec benutzt das Konzept der "Sicherheitslevel", die dazu gedacht sind, eine Menge von Systemberechtigungen zu konfigurieren, die auf Änderungen geprüft werden können oder zur Durchsetzung verwendet werden können. Einige von ihnen werden von Mageia vorgeschlagen, aber Sie können Ihre eigenen Sicherheitslevel definieren.

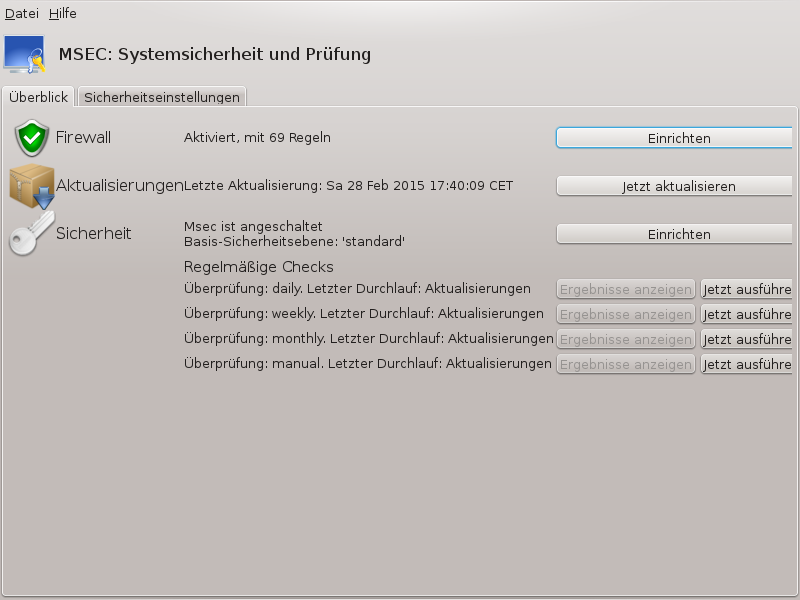

Siehe das obige Bildschirmfoto

Der erste Reiter zeigt eine Liste von verschiedenen Sicherheitswerkzeuge mit einer Schaltfläche auf der rechten Seite, um diese zu konfigurieren:

Firewall, welche auch unter MCC / Sicherheit / Persönliche Firewall einrichten, gefunden werden kann.

Aktualisierungen, welche auch unter MCC / Software verwalten / Aktualisieren des Systems, gefunden werden kann.

msec selbst mit einigen Informationen:

aktiviert oder nicht

die konfigurierte Basissicherheitsebene

das Datum der letzten regelmäßigen Überprüfung, eine Schaltfläche um einen detaillierten Bericht anzuzeigen sowie eine Schaltfläche um eine Überprüfung jetzt auszuführen.

Ein Klick auf den zweiten Tab oder auf die Schaltfläche neben Sicherheit, führt zum gleichen, unten abgebildeten, Bildschirm.

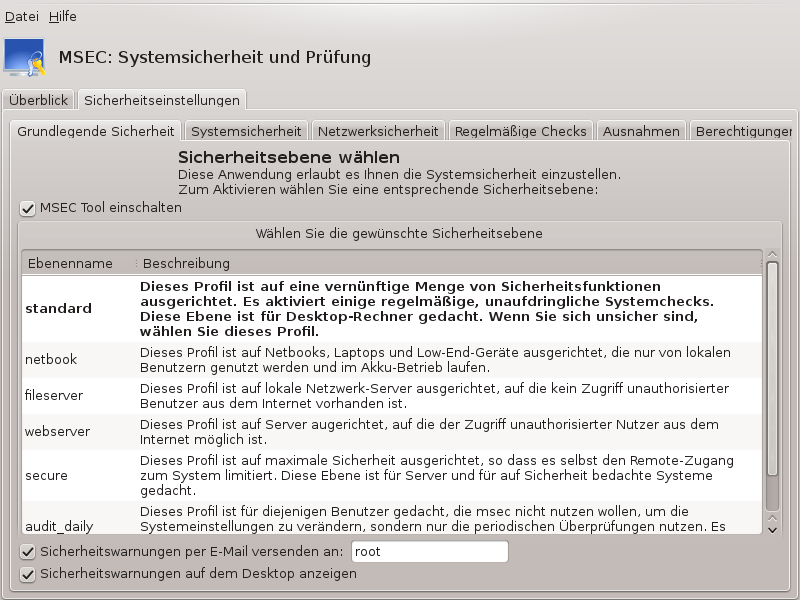

Sicherheitsstufen:

Nach dem aktivieren der Box MSEC Tool einschalten, können Sie in diesem Reiter durch einen Doppelklick die Sicherheitsstufe auszuwählen, welche anschließend fettgedruckt angezeigt wird. Wenn die Box nicht aktiviert ist, ist die Stufe « keine » ausgewählt. Die folgenden Stufen sind verfügbar:

Stufe keine. Diese Stufe ist dafür gedacht, wenn Sie msec nicht für die Kontrolle der Systemsicherheit verwenden und diese selbst abstimmen möchten. Es deaktiviert alle Sicherheitsüberprüfungen und bietet keine Einschränkungen oder Grenzen bezüglich der Systemkonfiguration und den Einstellungen. Bitte verwende diese Stufe nur wenn Sie wissen, was Sie tun, da dadurch das System verwundbar und angreifbar wird.

Stufe standard. Dies ist die Standardkonfiguration wenn es installiert wird und ist für normale Nutzer gedacht. Es enthält verschiedene Systemeinstellungen und führt tägliche Sicherheitsüberprüfungen aus, welche auf Änderungen der Systemdateien, Systemzugänge und gefährdete Verzeichnisberechtigungen überprüft (Diese Stufe ist vergleichbar mit Stufe 2 und 3 aus früheren msec Versionen).

Stufe secure. Diese Stufe ist dafür gedacht, wenn Sie sicherstellen möchten, dass Ihr System abgesichert und trotzdem nutzbar ist. Es schränkt die Systemrechte weiter ein und führt mehrere regelmäßige Überprüfungen aus. Außerdem ist der Zugriff auf das System stärker begrenzt. (Diese Stufe ist vergleichbar mit Stufe 4 (hoch) und 5 (paranoid) aus früheren msec Versionen).

Neben diesen Stufen werden auch weitere, Aufgabenorientierte Sicherheitseinstellungen angeboten, darunter die Stufen fileserver , webserver und netbook. Diese vorkonfigurierten Systemsicherheitsstufen richten sich an die am häufigsten verwendeten Anwendungsfälle.

Die letzten zwei Stufen, audit_daily und audit_weekly, sind keine richtigen Sicherheitsstufen sondern vielmehr nur Werkzeuge für regelmäßige Überprüfungen.

Diese Stufen sind unter

/etc/security/msec/level.<stufenname>

gespeichert. Sie können Ihre eigene Sicherheitsstufe festlegen und diese mit

dem entsprechenden Dateinamen, level.<stufenname>,

im Verzeichnis /etc/security/msec/. speichern. Diese

Möglichkeit ist für erfahrene Nutzer gedacht, welche eine eigens angepasste

oder deutlich sichere Systemkonfiguration benötigen.

Achtung

Beachte, dass vom Nutzer geänderte Einstellungen vorrangig, vor den standardmäßig eingestellten Stufen behandelt werden.

Sicherheitswarnungen:

Falls Sie das Kästchen ausgewählt haben, werden die von msec generierten Sicherheitswarnungen mittels lokaler E-Mail an den Sicherheitsadministrator gesendet, den Sie im nebenstehenden Feld eingetragen haben. Sie können entweder einen lokalen Benutzer oder eine komplette E-Mail-Adresse in das Feld eintragen (das lokale E-Mail-Konto und der E-Mail-Client muss entsprechend eingerichtet werden). Schließlich können Sie noch einstellen, ob die Sicherheitswarnungen direkt auf Ihrem Desktop angezeigt werden sollen. Setzen Sie hierzu einfach den entsprechenden Haken.

Wichtig

Es wird dringend empfohlen, die Option Sicherheitswarnungen zu aktivieren,

damit der Sicherheits-Administrator über mögliche Sicherheitsprobleme

informiert wird. Falls die Option deaktiviert ist, muss der Administrator

regelmäßig die Logbuch-Dateien unter /var/log/security

überprüfen.

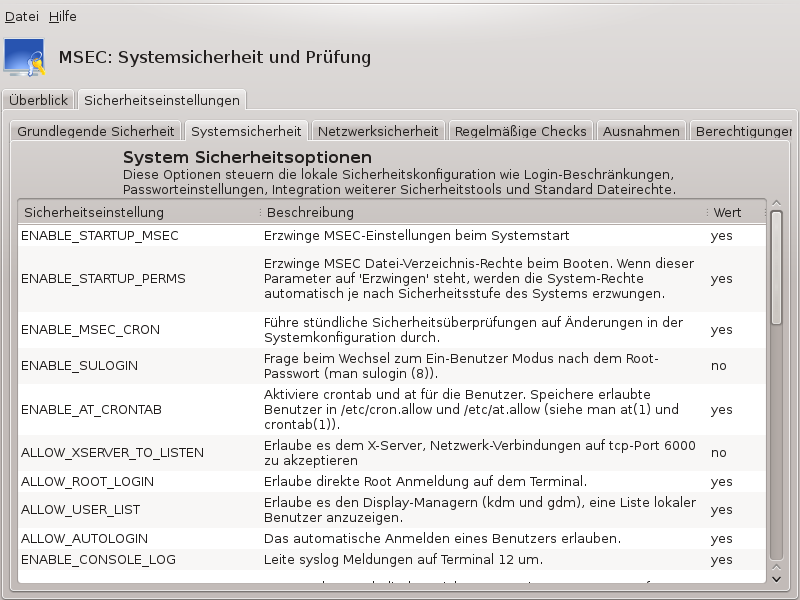

Sicherheitsoptionen:

Das Erstellen einer individuell angepassten Sicherheitsstufe ist nicht der

einzige Weg, um die Computersicherheit anzupassen. Es ist ebenfalls möglich

die im Folgenden abgebildeten Tabs zu nutzen, um gewisse Optionen

anzupassen. Die aktuelle Konfiguration von msec ist in der Datei

/etc/security/msec/security.conf gespeichert. Diese

Datei enthält den aktuellen Namen der Sicherheitsstufe und eine Liste mit

den eingestellten Optionen.

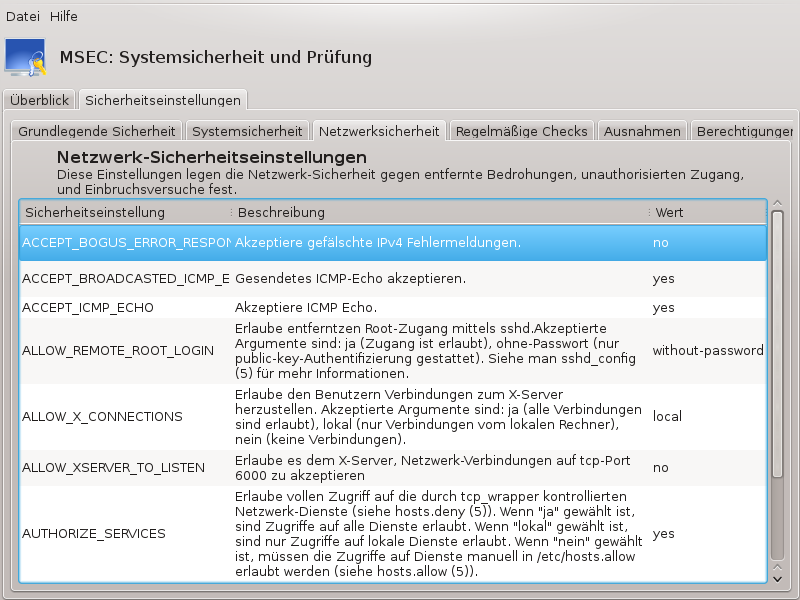

Dieser Reiter zeigt alle Sicherheitsoptionen in der linken Spalte, eine Beschreibung in der zentralen Spalte und ihre aktuellen Werte in der rechten Spalte.

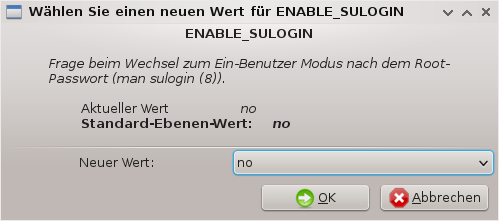

Um eine Option zu ändern, klicke doppelt darauf und ein neues Fenster erscheint (siehe den Screenshot unten). Dieser zeigt den Optionsnamen, eine kurze Beschreibung, der aktuelle und der Standardwert, sowie eine Dropdown-Liste in dem der neue Wert ausgewählt werden kann. Klicke auf die Schaltfläche um die Auswahl zu bestätigen.

Achtung

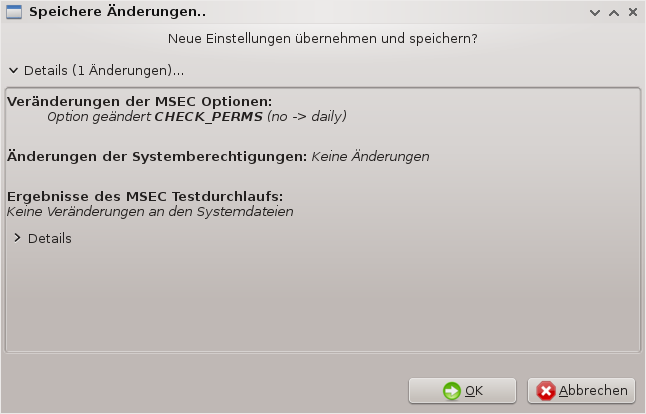

Vergessen Sie nicht beim verlassen von msecgui Ihre Einstellungen über das Menü zu sichern. Wenn Sie die Einstellungen geändert haben zeigt Ihnen msecgui eine Übersicht der Änderungen, bevor diese gespeichert werden.

Dieser Reiter zeigt alle Netzwerkoptionen an und funktioniert wie die vorherigen Reiter

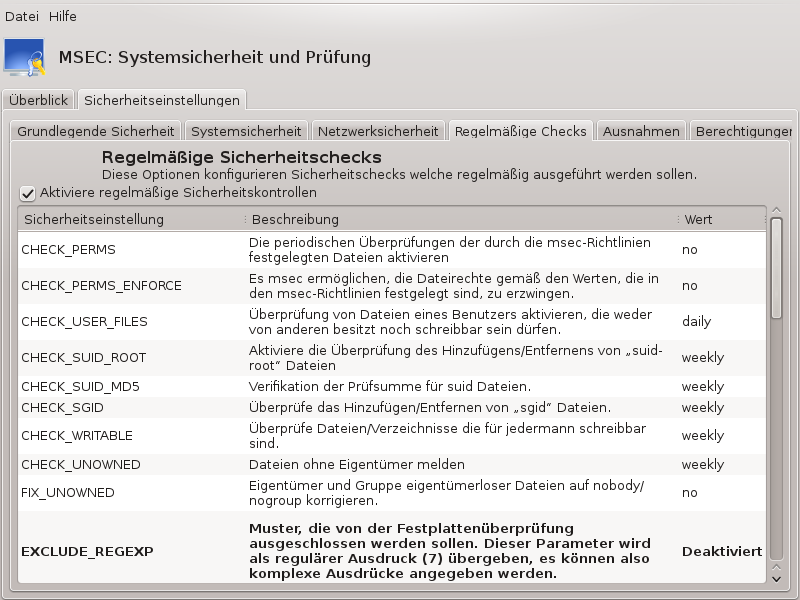

Periodische Prüfungen zielen darauf ab, den Sicherheitsadministrator mittels Sicherheitswarnungen über potenzielle Gefahren aufzuklären.

Dieser Reiter zeigt alle periodischen Prüfungen an, die durch msec durchgeführt werden, und den Rhythmus der Prüfungen, falls die Option aktiviert wurde. Änderungen können wie im vorherigen Reiter vorgenommen werden.

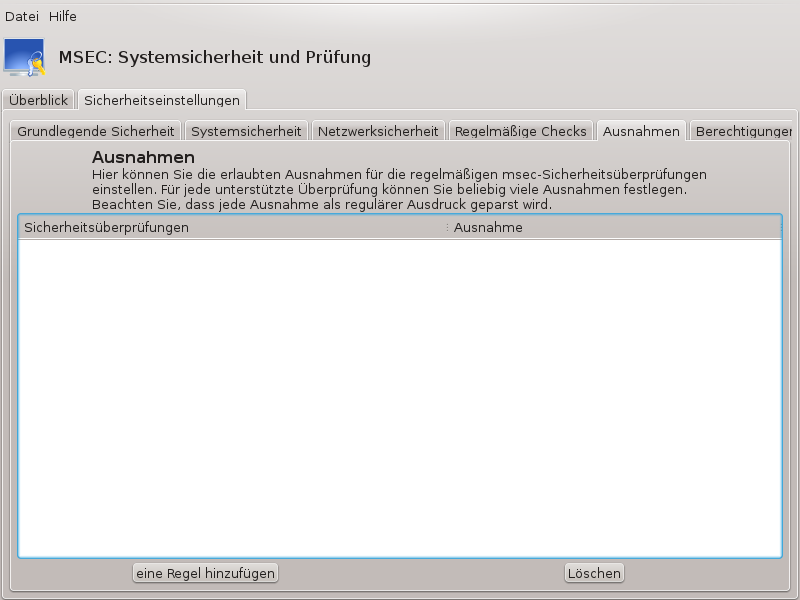

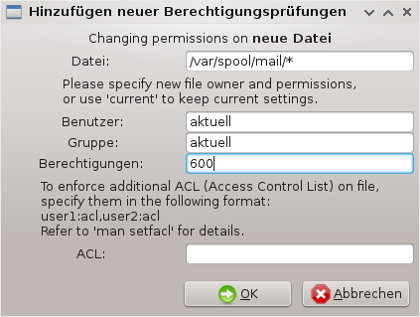

Manchmal werden Warnnachrichten bei bekannten oder gewollten Situationen angezeigt. In diesen Fällen sind diese nutzlos und verschwenden Zeit für den Administrator. Dieser Reiter erlaubt Ihnen so viele Ausnahmen wie Sie möchten zu erstellen, um nicht gewollte Warnnachrichten zu vermeiden. Diese ist beim ersten Start von msec leer.

Um eine Ausnahme zu erstellen, klicke auf die Schaltfläche

Wähle die gewünschte geplante Überprüfung aus der Dropdown-Liste Überprüfe aus und gebe anschließend die Ausnahme im Textfeld ein. Das hinzufügen einer Ausnahme ist nicht endgültig und kann mit der Schaltfläche im Ausnahmen Reiter entfernt werden oder durch einen Doppelklick auf die Regel, geändert werden.

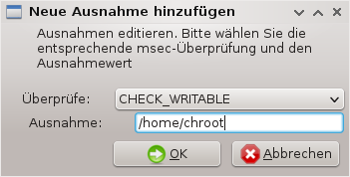

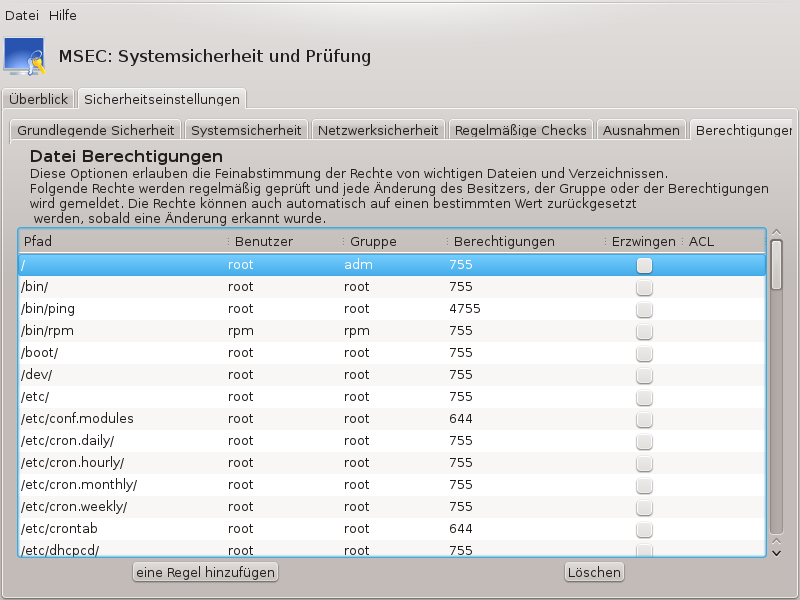

Dieser Reiter ist dazu gedacht, die Berechtigung von Dateien und Verzeichnissen zu prüfen und zu erzwingen.

msec kennt, analog zu den Sicherheitsstufen, unterschiedliche

Berechtigungsstufen (standard, sicher, ...). Diese Berechtigungsstufen

werden entsprechend der gewählten Sicherheitsstufe aktiviert. Sie können

Ihre eigenen, individuell angepassten Berechtigungsstufen erstellen und in

besonderen Dateien mit dem Namen perm.<levelname>

im Ordner /etc/security/msec/ ablegen. Diese Funktion

ist für erfahrene Nutzer gedacht, die eine individuell angepasste

Konfiguration benötigen. Es ist auch möglich, den im folgenden dargestellten

Reiter zu verwenden, um Berechtigungen zu ändern. Die aktuelle Konfiguration

wird in der Datei /etc/security/msec/perms.conf

gespeichert. Diese Datei enthält eine Liste mit den konfigurierten

Berechtigungen.

Die Standard-Berechtigungen sind in einer Liste von Regeln sichtbar (eine Regel pro Zeile). Sie können auf der linken Seite die Dateien oder Verzeichnisse sehen, die von der Regel betroffen sind. Danach wird der Benutzer, die Gruppe und anschließend die Berechtigungen für die Regel angezeigt. Falls, für eine festgelegte Regel:

die Box Erzwingen nicht ausgewählt ist, wird msec nur überprüfen ob die festgelegten Berechtigungen für diese Regel angewendet werden und sendet eine Warnnachricht, falls dies nicht der Fall ist, ändert jedoch nichts.

die Box Erzwingen ausgewählt ist, wird msec die festgelegten Berechtigungen, nach der ersten geplanten Überprüfung, regeln und, falls diese von den in msec festgelegten Einstellungen abweichen, überschreiben.

Wichtig

Damit dies funktioniert, muss die Option CHECK_PERMS im Regelmäßige Checks Reiter, dementsprechend konfiguriert werden.

Um eine neue Regel zu erstellen, klicke auf die Schaltfläche und fülle alle Felder, wie in den Beispiel unten, aus. Der Joker * ist im Datei Feld erlaubt. “current” bedeutet keine Änderung.

Klicke auf die Schaltfläche um die Auswahl zu bestätigen und vergiss nicht vor dem verlassen von msecgui, über das Menü , zu speichern. Falls Sie die Einstellungen geändert haben, zeigt Ihnen msecgui eine Vorschau der Änderungen an, die gemacht werden, bevor diese gespeichert werden.

Anmerkung

Es ist auch möglich die Regeln durch das erstellen oder bearbeiten der

Konfigurationsdatei /etc/security/msec/perms.conf

festzulegen.

Achtung

Änderungen im Berechtigungen Reiter (oder direkt über die Konfigurationsdatei) werden bei der ersten regelmäßigen Überprüfung übernommen (siehe die Option CHECK_PERMS und dem Regelmäßige Checks Reiter). Falls Sie möchten, dass die Änderungen direkt übernommen werden, verwende mit root-Rechten den Befehl msecperms in der Konsole. Sie können vorher den Befehl msecperms -p verwenden, um die Berechtigungen anzuzeigen, welche durch msecperms geändert werden.

Achtung

Bitte beachten Sie: Haben Sie im Reiter Berechtigungen für eine bestimmte Datei das Kästchen Erzwingen angekreuzt und ändern Sie die Berechtigungen für diese Datei per Konsole oder Dateimanager, so wird msec die alten Berechtigungen nach einer Weile wiederherstellen. Die Wiederherstellung erfolgt gemäß den Optionen CHECK_PERMS and CHECK_PERMS_ENFORCE im Reiter Regelmäßige Checks.

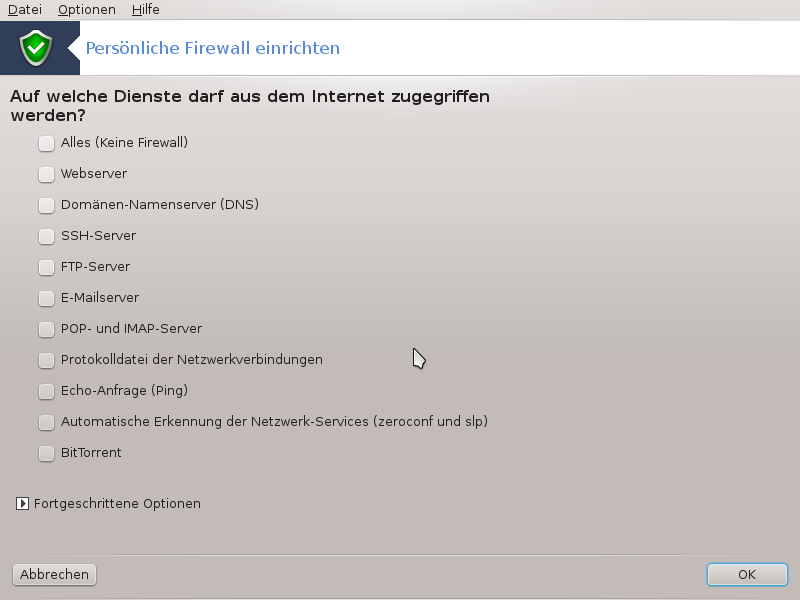

Dieses Werkzeug[44] befindet sich im Mageia Kontrollzentrum unter dem Reiter Sicherheit mit dem Namen Persönliche Firewall einrichten. Es ist das gleiche Werkzeug wie dass, welches sich im ersten Reiter von "Konfiguration der Systemsicherheit, Rechte und Prüfungen" befindet.

Eine grundlegende Firewall ist bei Mageia standardmäßig installiert. Alle eingehenden Verbindungen von außen werden geblockt, wenn diese nicht autorisiert sind. Im ersten Bildschirm oben können Sie die Dienste auswählen, welche eine Verbindung erlaubt werden soll. Zu Ihrer Sicherheit sollten Sie die erste Box abwählen - Alles (Keine Firewall) - außer Sie möchten die Firewall deaktivieren. Wähle nur die benötigten Dienste aus.

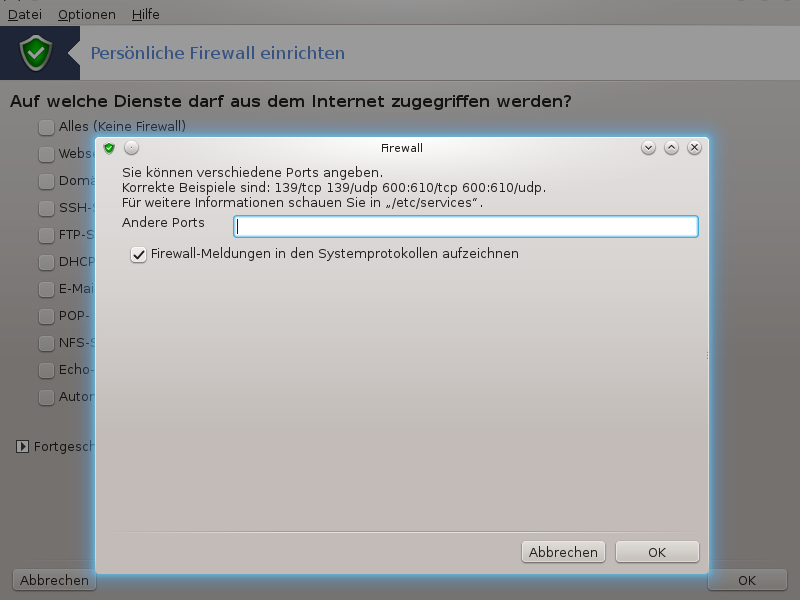

Es ist möglich die Portnummern, die offen sein sollen, manuell einzugeben. Klicke auf und es wird ein neues Fenster geöffnet. Im Feld Andere Ports gebe die benötigten Ports ähnlich wie im folgenden Beispiel ein :

80/tcp : öffnet das Port 80 TCP Protokoll

24000:24010/udp : öffnet alle Ports von 24000 bis 24010 des UDP Protokolls

Die aufgelisteten Ports sollten mit einem Leerzeichen getrennt werden.

Wenn die Box Firewall-Meldungen in den Systemprotokollen aufzeichnen aktiviert ist werden die Meldungen der Firewall in den Systemlogs gespeichert

Anmerkung

Wenn Sie keine spezifischen Dienste hosten (Web- oder Mailserver, Dateiaustausch, ...) ist es möglich nichts auszuwählen. Es wird Sie beim Zugriff auf das Internet nicht hindern.

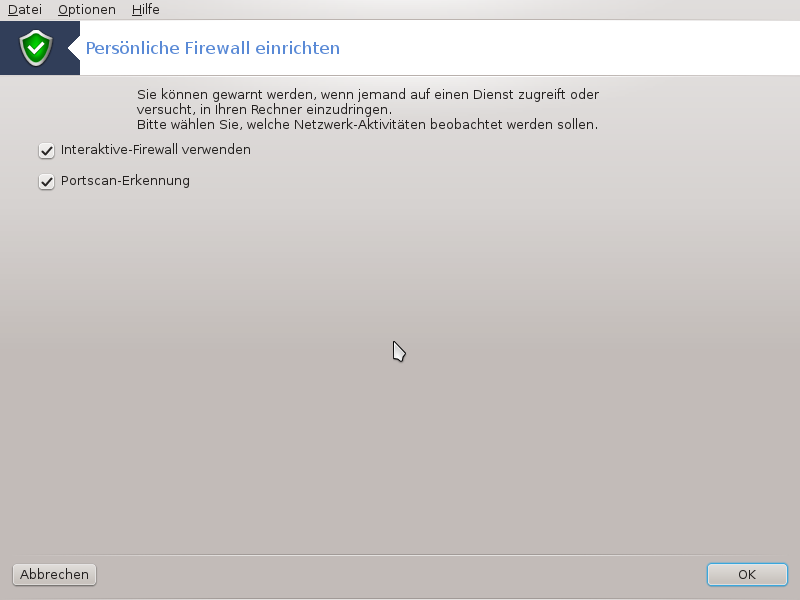

In der nächsten Ansicht können die interaktiven Firewall-Optionen konfiguriert werden. Sie werden bei Verbindungsversuchen gewarnt, falls Sie wenigstens die erste Option Interaktive Firewall verwenden per Haken aktivieren. Aktivieren Sie die zweite Option per Haken, wenn Sie gewarnt werden wollen, falls die Ports Ihres Rechners gescannt werden (um Schwachstellen zu finden und in Ihr System einzudringen). Die weiteren Optionen, ab Option Nr. 3, korrespondieren mit den Ports, die Sie in den vorherigen zwei Ansichten geöffnet haben. Das folgende Bildschirmfoto zeigt nur zwei Optionen: SSH-Server und 80:150/tcp. Aktivieren Sie sie, wenn Sie gewarnt werden wollen, falls eine Verbindung zu diesen Ports aufgebaut wird.

Diese Warnungen werden durch das Netzwerk-Applet als Warnhinweise ausgegeben.

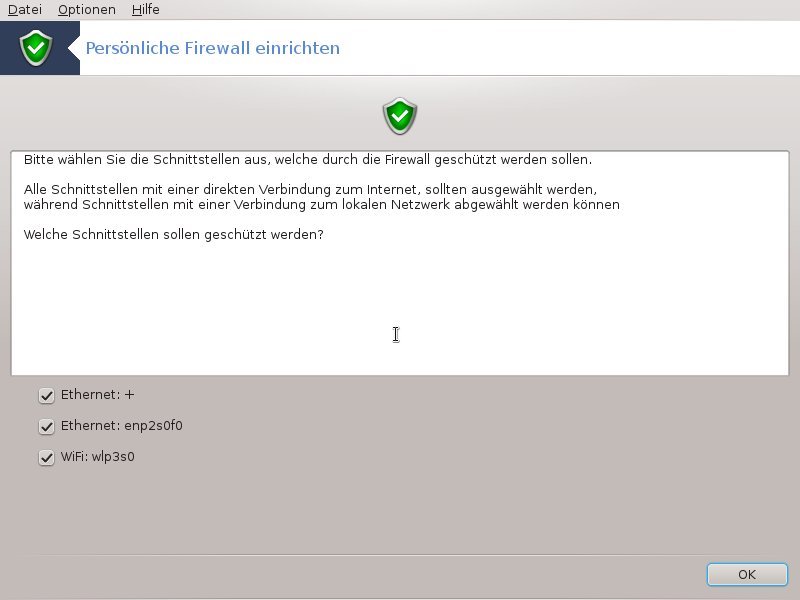

Wähle im letzten Bildschirm aus, welche Netzwerkgeräte mit dem Internet verbunden sind und geschützt werden müssen. Sobald Sie die OK Schaltfläche drücken werden die dafür nötigen Pakete heruntergeladen.

Tipp

Falls Sie nicht wissen was Sie auswählen sollen, schauen Sie im MCC Reiter Netzwerk & Internet unter dem "Eine Netzwerkschnittstelle erstellen" Symbol, nach.

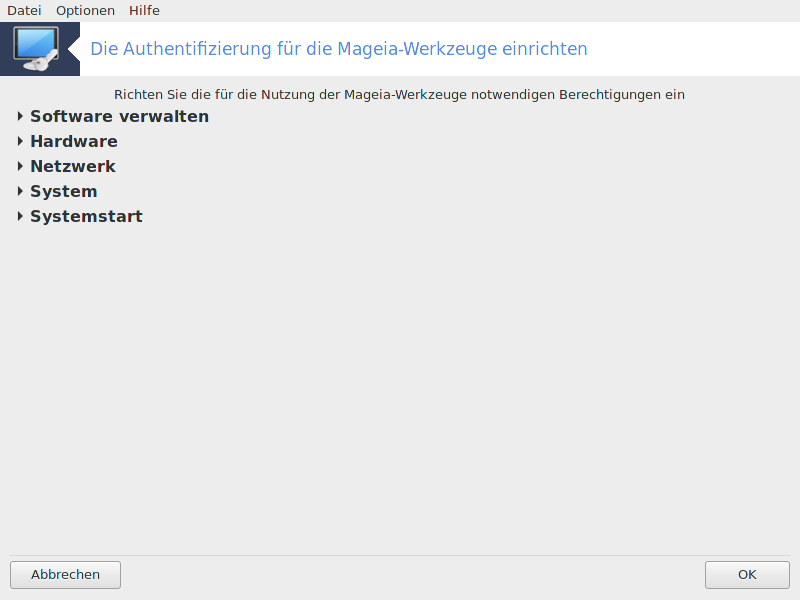

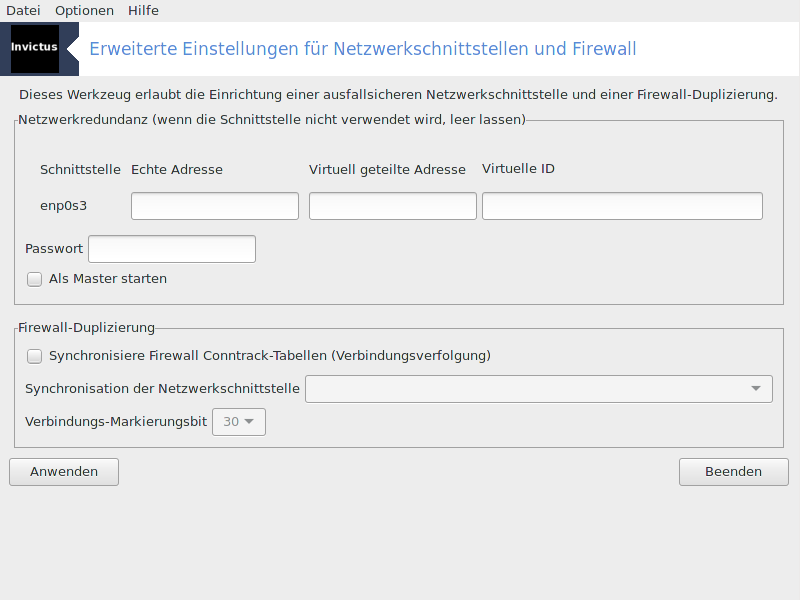

Dieses Werkzeug[45] ist im Mageia Kontrollzentrum unter dem Tab Sicherheit verfügbar.

Hiermit können Sie den normalen Benutzern die nötigen Rechte geben um Aufgaben, welche normalerweiße vom Administrator durchgeführt werden, auszuführen.

Klicke auf den kleinen Pfeil vor dem jeweiligen Posten, den Sie aufklappen möchten:

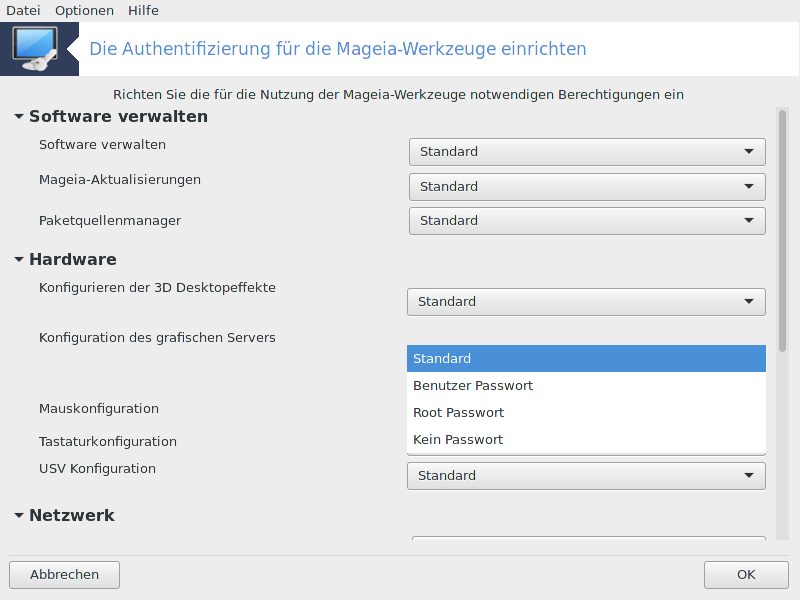

Die meisten Werkzeuge, die auch im Mageia Kontrollzentrum verfügbar sind, werden auf der linken Seite des Fensters angezeigt (siehe Screenshot oben) und für jedes Werkzeug eine Dropdown-Liste auf der rechten Seite, welches Ihnen folgende Auswahl bietet:

Standard: Der Startmodus hängt von der gewählten Sicherheitsstufe ab. Schaue hierfür im gleichen Mageia Kontrollzentrum Reiter, im Werkzeug "Konfiguration der Systemsicherheit, Rechte und Prüfungen" nach.

Benutzer Passwort: Das Benutzerpasswort wird abgefragt, bevor das Werkzeug gestartet wird.

Root Passwort: Das root Passwort wird abgefragt, bevor das Werkzeug gestartet wird.

Kein Passwort: Es wird vor dem Start des Werkzeugs kein Passwort abgefragt.

Diese Seite wurde aufgrund fehlender Ressourcen noch nicht geschrieben. Wenn Sie denken, dass Sie diese Hilfe schreiben könnten, kontaktieren Sie bitte das Doc Team. Vielen Dank im Voraus.

Sie können das Werkzeug über die Kommandozeile aufrufen, indem Sie drakinvictus als root eingeben.

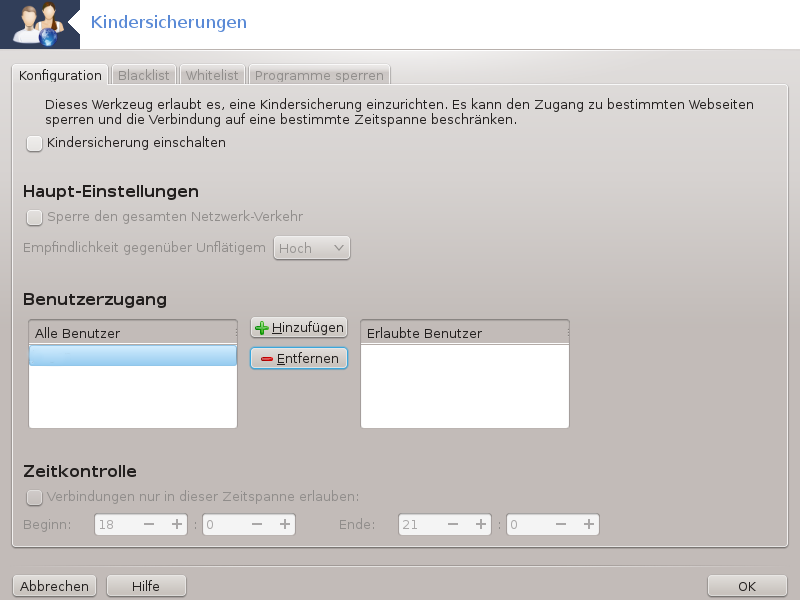

Dieses Werkzeug[46] befindet sich im Mageia Kontrollzentrum unter dem Reiter Sicherheit mit dem Namen Kindersicherung. Falls Ihnen dies nicht angezeigt wird müssen Sie das drakguard Paket installieren (standardmäßig nicht installiert).

Drakguard ist ein einfacher Weg eine Kindersicherung in Ihrem Computer einzurichten, um einzuschränken wer was tun darf und zu welcher Tageszeit. Drakguard bietet hierfür drei nützliche Fähigkeiten:

Es schränkt den Webzugang der dort genannten Nutzer zu den festgelegten Zeiten am Tag ein. Dies wird durch die Kontrollierung der, in Mageia eingebauten, Shorewall Firewall erreicht.

Es blockiert die Ausführung von bestimmten Befehle der dort genannten Nutzer, so dass diese nur die Befehle ausführen können, welche Sie erlaubt haben.

Es schränkt den Zugriff auf Webseiten ein, sowohl manuell definiert anhand einer Black-/Whitelist, als auch dynamisch basierend anhand des Inhalts der Webseite. Um dies zu erreichen verwendet Drakguard den führenden Open-Source Kindersicherungs-Blocker DansGuardian.

Warnung

Falls Ihr Computer Festplattenpartitionen hat, welche als Ext2, Ext3 oder ReiserFS formatiert sind, dann werden Sie ein Pop-up sehen, welcher Ihnen anbieten, ACL für Ihre Partitionen zu konfigurieren. ACL steht für Access Control List (Zugriffssteuerungsliste) und ist eine Eigenschaft des Linux Kernels, welche es erlaubt den Zugriff auf bestimme Dateien für bestimmte Nutzer einzuschränken. ACL ist im Ext4 und Btrfs Dateisystem integriert, muss jedoch durch eine Option bei Ext2, Ext3 oder ReiserFS Partitionen aktiviert werden. Wenn Sie 'Ja' auswählen wird drakguard all Ihre Partitionen für die ACL Unterstützung konfigurieren und anschließend empfehlen das System neu zu starten.

: Wenn dies ausgewählt wurde ist die Kindersicherung aktiv und der Zugang zum Programme sperren Reiter möglich.

: Wenn dies ausgewählt wurde werden alle Webseiten blockiert, bis auf die, welche im Whitelist Reiter eingetragen sind. Ansonsten sind alle Webseiten erlaubt, außer die, welche im Blacklist Reiter stehen.

: Benutzer auf der linken Seite haben eingeschränkten Zugriff anhand den Regeln die Sie festlegen. Benutzer auf der rechten Seite haben unbegrenzten Zugriff, damit erwachsene Benutzer des Computers mit den Einschränkungen nicht belästigt werden. Wähle einen Benutzer auf der linken Seite aus und klicke um ihn/sie zu den erlaubten Benutzern hinzuzufügen. Wähle einen Benutzer auf der rechten Seite aus und klicke auf , um diesen von den erlaubten Benutzern zu entfernen.

Wenn dies ausgewählt wurde wird die Internetverbindung mit den Beschränkungen zwischen dem Beginn Zeitpunkt und dem Ende Zeitpunkt erlaubt. Außerhalb dieses Zeitfensters ist der Zugriff komplett blockiert.

[43] Sie können dieses Werkzeug von der Kommandozeile starten, durch Eingabe von msecgui als root.

[44] Sie können das Werkzeug über die Kommandozeile aufrufen, indem Sie drakfirewall als root eingeben.

[45] Sie können das Werkzeug über die Kommandozeile aufrufen, indem Sie draksec als root eingeben.

[46] Sie können das Werkzeug über die Kommandozeile aufrufen, indem Sie drakguard als root eingeben.