Il existe davantage d'outils Mageia que ceux qui s'ouvrent dans le Centre de Contôle de Mageia. Cliquer sur un lien ci-dessous pour en savoir plus, ou continuer la lecture des pages suivantes.

la section intitulée « Outil de rapport de bug de Mageia »drakbug

la section intitulée « Collecte les journaux et les informations système pour les rapports de bug »drakbug_report

la section intitulée « Afficher les partages NFS et SMB disponibles »A REDIGER

la section intitulée « Affiche les informations concernant vos périphériques PCI, USB et PCMCIA »

Et davantage d'outils ?

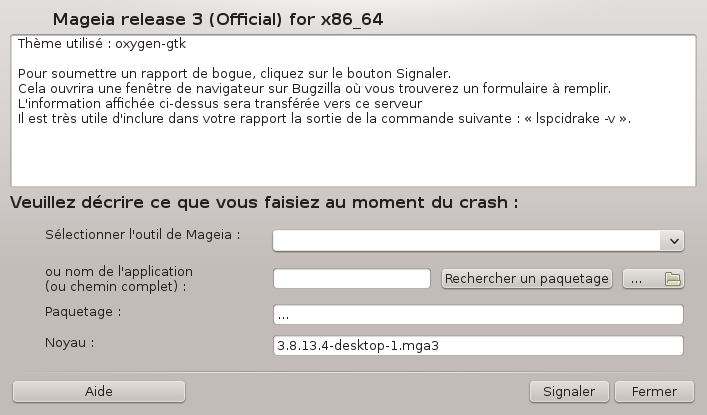

Habituellement, cet outil l[50] démarre automatiquement lorsqu'un outil Mageia plante. Cependant, il est aussi possible qu'après avoir rempli un rapport de bug, on vous demande de démarrer cet outil pour vérifier certaines des informations qu'il a données et de les rapporter dans ce rapport de bug.

Si un nouveau rapport de bug doit être déposé et que vous n'y êtes pas habitué, alors lisez How to report a bug report properly avant de cliquer sur le bouton "Signaler"

Au cas où le bug aurait déjà été signalé par quelqu'un d'autre (le message d'erreur donné par drakbug étant le même), il est utile d'ajouter un commentaire à ce rapport de bug pour dire que vous l'avez constaté aussi.

Vous ne pouvez lancer et utiliser cet outil [51] qu'en ligne de commande.

Il est conseillé de rediriger la sortie de cette commande vers un fichier, par exemple : drakbug_report > drakbugreport.txt, mais assurez vous auparavant d'avoir suffisamment d'espace disque de disponible, le fichier peut facilement dépasser plusieurs Go.

Note

La sortie est trop volumineuse pour être jointe à un rapport de bug, supprimez d'abord les parties non nécessaires.

La commande recueille les informations suivantes sur votre système :

lspci

pci_devices

dmidecode

fdisk

scsi

/sys/bus/scsi/devices

lsmod

cmdline

pcmcia: stab

usb

partitions

cpuinfo

syslog

Xorg.log

monitor_full_edid

stage1.log

ddebug.log

install.log

fstab

modprobe.conf

lilo.conf

grub: menu.lst

grub: install.sh

grub: device.map

xorg.conf

urpmi.cfg

modprobe.preload

sysconfig/i18n

/proc/iomem

/proc/ioport

version de Mageia

rpm -qa

df

Note

Lorsque cette page fut écrite, la partie "syslog" de la sortie de la commande était vide car l'outil n'avait pas encore été adapté au passage à systemd. Si elle est encore vide, vous pouvez la retrouver en tapant sous root : journalctl -a > journalctl.txt. Si vous ne disposez pas d'espace disque important, il est possible de ne prendre par exemple que les 5000 dernières lignes avec la commande : journalctl -a | tail -n5000 > journalctl5000.txt.

Vous ne pouvez lancer et utiliser cet outil [52] qu'en ligne de commande.

Cette page n'a pas été écrite faute de ressources. Si vous pensez pouvoir écrire cette aide, vous pouvez prendre contact avec l'équipe de documentation ou bien laisser un message sur le forum MLO.

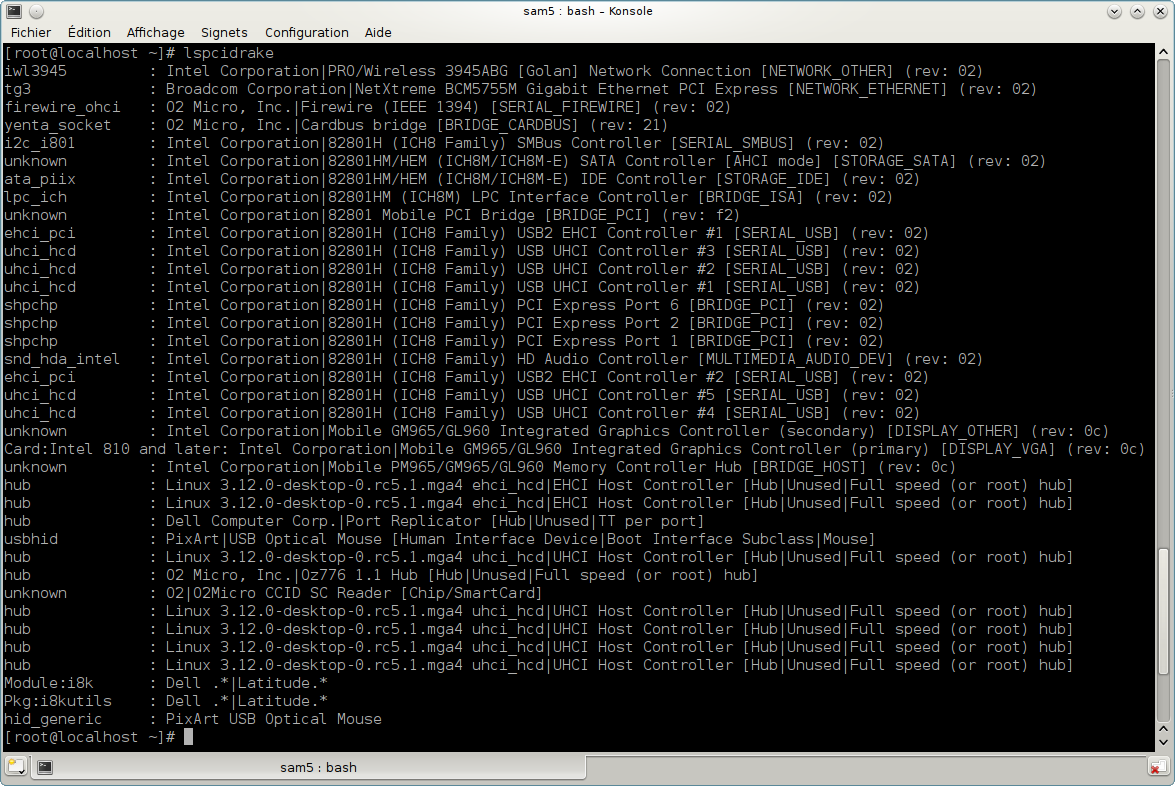

Vous ne pouvez lancer et utiliser cet outil [53] qu'en ligne de commande. Il donne un peu plus d'informations si lancé sous root.

lspcidrake donne la liste de tous les périphériques connectés à l'ordinateur (USB, PCI et PCMCIA) et les pilotes utilisés. Il a besoin des paquetages ldetect et ldetect-lst pour fonctionner.

Avec l'option -v, lspcidrake ajoute l'identification du vendeur et du périphérique.

lspcidrake génère souvent de très longues listes, aussi, pour trouver une information il est souvent utilisé en pipeline avec la commande grep, comme dans ces exemples :

Informations à propos de la carte graphique :

lspcidrake | grep VGA

Informations à propos du réseau :

lspcidrake | grep -i network

-i pour ignorer la casse.

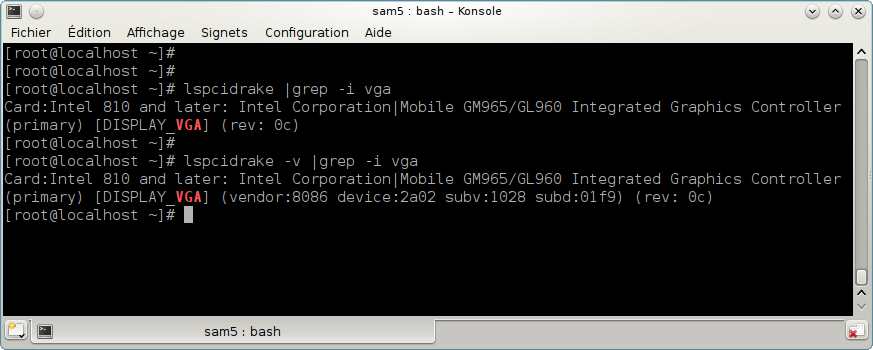

Dans cette capture ci-dessous on peut voir l'action de l'option -v pour lspcidrake, et de l'option -i pour grep.

Il y a un autre outil qui donne des informations au sujet du matériel, il s'appelle called dmidecode (sous root)

[50] Vous pouvez lancer cet outil en ligne de commande en tapant sous root : drakbug.

[51] Il est possible de lancer cet outil depuis la ligne de commande en tapant sous root : drakbug_report.

[52] Il est possible de démarrer cet outil depuis la ligne de commande en tapant sous root : lsnetdrake.

[53] Vous pouvez démarrer cet outil depuis la ligne de commande sous root en tapant : lspcidrake.